Co to jest uwierzytelnianie OTP?

- SMS-em

- Aplikacje uwierzytelniające

- Sprzęt komputerowy

- Jakie znaczenie ma OTP dla biznesu?

- O nas

OTP, zwane także hasłami jednorazowymi lub kodami jednorazowymi, to środek zapewniający lepsze zabezpieczenie kont użytkowników. Hasła jednorazowe nie przypominają tradycyjnych haseł – które są statyczne – ale unikalne zestawy cyfr i/lub znaków generowane losowo tylko do jednego użycia. Zatem nawet jeśli haker miałby przechwycić hasło jednorazowe, dość szybko stałoby się ono bezużyteczne.

Dostawa odbywa się zazwyczaj za pośrednictwem bezpiecznych kanałów, takich jak SMS, e-mail lub aplikacja uwierzytelniająca. Po otrzymaniu kodu użytkownik wprowadza go do formularza logowania. Jeśli hasło jednorazowe jest zgodne z hasłem wygenerowanym przez system, uczestniczymy w nim. Wymagając zarówno wiedzy użytkownika (hasła), jak i posiadania (OTP), taki mechanizm znacznie ułatwia walkę z próbami nielegalnego dostępu.

Czym jest kod OTP i jak działa?

SMS-em

Chociaż prawdą jest, że jednorazowe hasła oparte na SMS-ach są niezwykle przyjazne dla użytkownika i powszechnie dostępne, mają jednak swoje wady. Jedną z takich wad jest podatność na ataki typu SIM Swap. W skrócie, przestępcy czasami oszukują operatorów komórkowych, aby przenieśli numer telefonu na nową kartę SIM i wyłączyli starą. Celem jest przejęcie kontroli nad wszystkimi hasłami jednorazowymi wysyłanymi na ten numer, co może narazić konta ofiary na ogromne ryzyko, jeśli nie będzie ona świadoma zmiany karty SIM i nie zareaguje na czas.

Inną obawą jest to, że w niektórych sytuacjach dostarczanie wiadomości SMS może być raczej zawodne – pomyśl o przeciążeniu sieci, problemach technicznych lub opóźnieniach operatora. Wszystko to może powodować, że wiadomości SMS dotrą później lub w ogóle nie dotrą. W przypadku hasła OTP oznacza to, że użytkownik nie będzie mógł się uwierzytelnić i będzie sfrustrowany.

Poczta e-mail to kolejny bardzo popularny kanał dystrybucji haseł jednorazowych. Mogą mieć postać kodów lub tak zwanych „magicznych” linków — z tych ostatnich korzystają takie firmy jak Medium i Slack. Najważniejszym problemem jest tutaj podatność na ataki phishingowe. Zatem celem tych oszustw jest cel e-mail konta, aby oszukać użytkowników i zmusić ich do kliknięcia złośliwych łączy lub pobrania załączników zawierających złośliwe oprogramowanie. Jeśli użytkownik padnie ofiarą phishingu, może niechcący ujawnić intruzowi swoje hasło jednorazowe, narażając tym samym bezpieczeństwo swojego konta.

Aby ograniczyć to ryzyko, użytkownicy powinni zostać przeszkoleni, jak zachować czujność, unikać klikania podejrzanych linków i rozważyć zastosowanie metod alternatywnych (aby wymienić tylko kilka aplikacji uwierzytelniających lub tokenów sprzętowych).

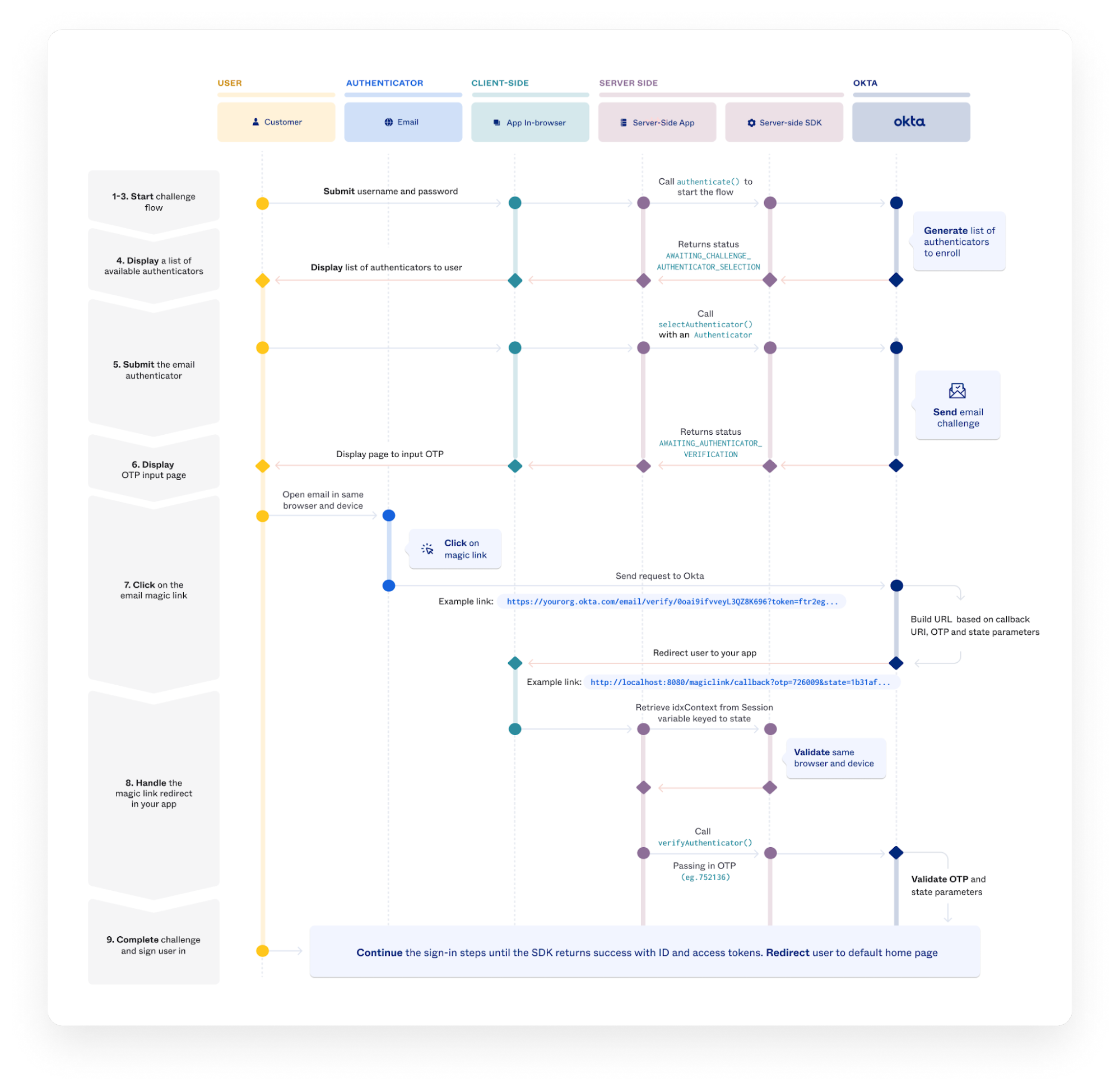

Ten diagram pokazuje, jak wdrożyć uwierzytelnianie OTP przy użyciu języka Java.

Źródło: developer.okta.com

Aplikacje uwierzytelniające

Aplikacje uwierzytelniające są bezpieczniejszą alternatywą dla jednorazowych wpisów jednorazowych opartych na wiadomościach SMS i e-mailach. Generują lokalnie unikalne kody w oparciu o zegar zsynchronizowany czasowo, dzięki czemu są znacznie mniej podatne na różne ataki. Poza tym użytkownicy mogą otrzymywać hasła jednorazowe bezpośrednio ze swoich smartfonów, co oznacza, że nie będą musieli polegać na SMS-ach, e-mailach ani nawet dostawcach usług internetowych.

Ponieważ aplikacji uwierzytelniających można używać na różnych urządzeniach, użytkownicy mogą cieszyć się większą elastycznością. Istnieje jednak kilka ograniczeń. Po pierwsze, użytkownik musi mieć kompatybilne urządzenie z zainstalowaną aplikacją uwierzytelniającą, co w niektórych przypadkach może okazać się pewnym wyzwaniem. Poza tym, jeśli urządzenie zostanie kiedykolwiek zgubione lub skradzione, użytkownik może utracić dostęp do swoich kont i nadal być narażony na ryzyko nieautoryzowanego dostępu. Niemniej jednak hasła jednorazowe generowane za pośrednictwem aplikacji uwierzytelniających (takich jak te oferowane w ramach Produktów Okta) są ogólnie postrzegane jako bezpieczniejsza i wygodniejsza opcja.

Kody odzyskiwania

A skoro mowa o blokadzie i utracie danych, kody odzyskiwania to rodzaj hasła jednorazowego, które pomaga użytkownikom uzyskać dostęp do konta w przypadku utraty urządzenia hostującego aplikację uwierzytelniającą. Kody te są wstępnie wygenerowane i zazwyczaj dostępne na żądanie po rejestracji. Można je przechowywać w trybie offline w bezpiecznym miejscu, aby zmniejszyć podatność na zagrożenia internetowe.

Oczywiście kody odzyskiwania mają swoje wady. Użytkownicy zazwyczaj mają ograniczoną liczbę kodów, co może stanowić problem w przypadku ich zgubienia. Co więcej, jeśli kody odzyskiwania nie są bezpiecznie przechowywane, mogą zostać naruszone, otwierając drogę nieautoryzowanemu dostępowi, jeśli nie zostaną ponownie wygenerowane na czas. Dlatego dla firmy istotne jest edukowanie klientów, jak ostrożnie i bezpiecznie obchodzić się z kodami odzyskiwania.

Tak, hasła jednorazowe służące do odzyskiwania są przydatnym mechanizmem tworzenia kopii zapasowych, ale nie należy na nich polegać jako na jedynym sposobie ochrony. Zamiast tego należy poprosić użytkowników o skonfigurowanie solidnego uwierzytelniania dwuskładnikowego (2FA) w celu zapewnienia ciągłego bezpieczeństwa i rozważyć zastosowanie kodów odzyskiwania wyłącznie w ostateczności.

Sprzęt komputerowy

Sprzętowe hasła jednorazowe mają charakter fizyczny i zapewniają wyższy poziom ochrony w porównaniu z hasłami OTP opartymi na oprogramowaniu. Urządzenia te generują unikalne kody o wysokiej częstotliwości odświeżania w trybie offline, co czyni je prawie odpornymi na znane wektory ataków. Użytkownicy mogą nosić przy sobie token sprzętowy, a w zamian dostają namacalną warstwę bezpieczeństwa i zmniejszone ryzyko przechwycenia.

Nie powinno być zaskoczeniem, że sprzętowe OTP wiążą się z dodatkowymi kosztami w porównaniu z opcjami opartymi na oprogramowaniu. Użytkownicy muszą kupić i nosić ze sobą fizyczne urządzenie – co, powiedzmy sobie szczerze, jest dość dalekie od wygody, zwłaszcza jeśli mówimy o użytkownikach mobilnych, którzy nie zawsze mogą mieć pod ręką swój token.

Pomimo tych wad, sprzętowe hasła jednorazowe okazują się niezwykle cenne dla tych, którzy wymagają wysokiego poziomu bezpieczeństwa podczas przetwarzania wrażliwych danych lub w środowiskach wysokiego ryzyka.

Jakie znaczenie ma OTP dla biznesu?

- Dla pracowników, egzekwowanie zasad OTP za pośrednictwem 2FA dodaje silną warstwę ochronną do ich kont firmowych, co pomaga chronić poufne informacje i budować zaufanie. Konkluzja? Mniejsze ryzyko naruszeń danych i zakłóceń w działalności biznesowej oraz poprawa produktywności i morale.

- Dla klientów, możliwość wyboru jednorazowych transakcji świadczy o zaangażowaniu w ochronę prywatności i może pomóc w zapobieganiu nieuczciwym transakcjom i stratom finansowym. Dzięki wdrożeniu OTP firmy mogą poprawić ogólny CX i wzmocnić relacje z klientami, zmniejszając ryzyko przejęcia konta.

Naprawdę ważne jest to, że OTP mogą sprawić, że środowisko pracy będzie bardziej pozytywne i produktywne, a także sprawi, że relacje z klientami będą długotrwałe. A wszystko to przy jednoczesnej ochronie Twojej firmy przed szkodami dla reputacji i finansów, po których następuje kontrola regulacyjna!

O nas

Cloudfresh jest partnerem Okta Activate ze specjalizacją w zakresie produktów Workforce Identity Cloud (WIC). Co możemy wdrożyć specjalnie dla Ciebie wykracza daleko poza zwykłe rozwiązania z hasłem jednorazowym opisane w tym artykule; jednym z przykładów jest uwierzytelnianie adaptacyjne, które przy każdej próbie logowania uwzględnia informacje o urządzeniu, lokalizację i zachowanie użytkownika. To coś więcej: Zarządzanie tożsamością i dostępem klientów (Co to jest CIAM?), jednokrotne logowanie, przepływy pracy, zarządzanie cyklem życia, katalog uniwersalny, zaawansowany dostęp do serwera, brama dostępu i zarządzanie dostępem do API, żeby wymienić tylko kilka.

Krótko mówiąc, niezależnie od tego, jak złożone są Twoje potrzeby i wymagania w zakresie bezpieczeństwa, certyfikowani specjaliści Cloudfresh są w stanie zająć się nimi na czas i w ramach budżetu. Jeśli chcesz szybko zadzwonić i udostępnić wszystkie zyski, jakie chcesz osiągnąć, nie wahaj się wypełnić krótkiego formularza poniżej i zarezerwować sesję Konsultacji Okta.